1. Backdoor

Pintu belakang untuk masuk ke sistem yang telah berhasil dieksploitasi

oleh attacker. Bertujuan untuk jalan masuk lagi ke sistem korban

sewaktu-waktu.

2. Back connect

Mendapatkan koneksi balik atau mengkoneksikan antara Komputer korban ke komputer kita.

3. Bind

Membuka port pada kompi korban. Biasanya untuk tujuan backdooring. Bind

umumnya disertai service-service yang langsung mengakses shell.

4. Bug

Kesalahan pada pemrograman yang menyebabkan sistem dapat dieksploitasi

atau error dengan kondisi tertentu. Dalam web hacking, terdapat beberapa

bug seperti RFI, LFI, SQLi, RCE, XSS, dll.

5. Crack

Program kecil yang biasanya digunakan untuk mengakali perlindungan anti

pembajakan dari sebuah piranti lunak berlisensi. Biasanya para pembajak

menyertakan Crack dalam paket piranti lunak yang mereka distribusikan.

6. Cookie

Sejumlah data kecil, yang sering kali berisi pengenal unik anonim, yang

dikirimkan kepada browser Anda dari komputer situs web dan disimpan pada

harddrive komputer Anda.

7. Cookie stealer

Teknik yang digunakan untuk mengambil atau mencuri cookie.

8. DoS (Denial-of-service attacks)

Jenis serangan terhadap sebuah komputer atau server didalam jaringan

internet dengan cara menghabiskan sumber (resource) yang dimiliki oleh

komputer tersebut sampai komputer tersebut tidak dapat menjalankan

fungsinya dengan benar sehingga secara tidak langsung mencegah pengguna

lain untuk memperoleh akses layanan dari komputer yang diserang

tersebut.

9. DDOS (Distributed Denial of Service)

Salah satu jenis serangan Denial of Service yang menggunakan banyak host

penyerang (baik itu menggunakan komputer yang didedikasikan untuk

melakukan penyerangan atau komputer yang "dipaksa" menjadi zombie) untuk

menyerang satu buah host target di jaringan.

10. Deface

Merubah tampilan halaman suatu website secara illegal.

11. Debug

Kegiatan mencari bug pada aplikasi dan memperbaiki bug yang ditemukan.

12. Dork

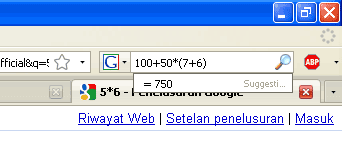

Perintah tersembunyi dari google atau keyword yang digunakan hacker untuk mencari target.

13. Exploit

Memanfaatkan bugs yang ditemukan untuk masuk ke dalam sistem.

14. Fake Login

Halaman tiruan atau palsu yang dibuat untuk mengelabui user, bertujuan

untuk mencuri informasi penting dari user (eg. username, password,

email). Seperti pada kasus pencurian email dan password Friendster,

Facebook, dll.

15. Fake Process

Proses tiruan yang dibuat untuk menyembunyikan nama proses asli,

bertujuan untuk mengelabui admin sistem. Seperti mem-fake "./backdoor"

menjadi "usr/sbin/httpd", sehingga ketika di "ps -ax", proses

"./backdoor" berubah menjadi "usr/sbin/httpd".

16. Malicious Code/Script

Kode yang dibuat untuk tujuan jahat atau biasa disebut kode jahat.

17. Flood

Membanjiri target untuk tujuan target down. Flood = DoS.

Macam-macam flood:

* Tsunami flood :

Membanjiri user dengan karakter-karakter berat dengan jumlah banyak,

berbentuk seperti gelombang tsunami. Tujuanya hanya membuat user

disconnected. Tsunami flood hanya terjadi di irc.

* TCP Flood :

Membanjiri jalur TCP target sehingga target kehabisan bandwith pada port

yg sedang di flood. Pada DDoS web server, TCP flood diserangkan ke port

80 (http), sehingga menyebabkan jalur http penuh.

18. Hashing

Tehknik mengindeks pada manajemen database dimana nilai kunci:key (yang mengindentifikasikan record).

19. Hacker

Sebutan untuk orang atau sekelompok orang yang memberikan sumbangan

bermanfaat untuk dunia jaringan dan sistem operasi, membuat program

bantuan untuk dunia jaringan dan komputer.

20. Javascript injection

Suatu teknik yang dapat digunakan untuk mengganti isi suatu situs tanpa

meninggalkan situs tersebut. Teknik ini memerlukan pengguna komputer

untuk memasukkan kode Javascript pada URL suatu suatu situs (jarang

sekali suatu situs membiarkan kita untuk melakukan javascript injection

pada comment box, informasi, dll kecuali guestbook).

21. Keylogger

Adalah program atau software yang dipasang atau diinstal di komputer

agar mencatat semua aktivitas yang terjadi pada keyboard (bekerja

diam-diam alias tidak terketahui oleh kita secara kasat mata).

22. LFI (Local File Inclusion)

Suatu bug dimana kita bisa menginclude-kan file (file yang berada di

dalam server yg bersangkutan) ke page yang vulnerable (vulnerable LFI

maksudnya).

23. Patch

Perbaikan terhadap bug dengan mengupdate sistem yang vurnerable.

24. Phising

Adalah tindakan memperoleh informasi pribadi seperti User ID, password,

PIN, nomor rekening bank, nomor kartu kredit Anda secara ilegal.

25. Port

menurut bahasa artinya penghubung. Port ada 2 macam :

* Port fisik :

Penghubung antara CPU dengan hardware external.

* Port service :

Penghubung antar service atau layanan pada sistem.

26. Port Scanning

Memindai atau mencari port-port yang terbuka pada suatu server.

27. RFI (Remote File Inclusion)

Penyisipan sebuah file dari luar ke dalam sebuah webserver dengan tujuan

script didalam akan dieksekusi pada saat file yang disisipi di-load.

28. Root

Pengguna dengan hak tertinggi di dalam, dan tidak ada batasan wewenang,

dalam komputer jaringan. Istilah ini diadaptasi dari sistem UNIX dimana

seorang pengguna bisa memiliki hak pengendalian terbatas pada sebuah

sistem. Hacker menggunakan istilah ini untuk menggambarkan kemampuan

mereka dalam melancarkan serangan dan menguasai sistem korbannya.

29. Shell

Inti dari sistem operasi. Shell mengendalikan kerja sistem operasinya.

30. Shell intepreter

Bentuk antarmuka yang merupakan penghubung antara shell dengan brainware. Bentuk umumnya berupa console, cmd, webshell, dll.

31. SQL Injection

Memasukkan (injeksi) command-command SQL ke dalam query SQL dalam porgram, memanipulasi query SQL di dalam program.

32. Trojan (Horse)

Kode jahat yang sistim kerjanya seperti kuda trojan pada zaman kerajaan

Romawi, masuk ke dalam sistem untuk mengintip dan mencuri informasi

penting yang ada didalamnya kemudian mengirimnya kepada pemilik trojan.

33. Virus

Kode jahat yang sistim kerjanya seperti virus pada manusia, menggandakan

diri dan seperti parasit menopang pada file yang diinfeksinya. File yg

terinfeksi menjadi rusak atau ukurannya bertambah. Sekarang kode jenis

ini akan sangat mudah terdeteksi pada aplikasi yang memeriksa crc32 dari

dirinya.

34. Vurnerable

Sistem yang memiliki bug sehingga rentan terhadap serangan.

35. Worm (Cacing)

Kode jahat yangg sistim kerjanya seperti cacing, menggandakan diri dan

menyebar, tidak menopang pada file. Kebanyakan di Indonesia adalah kode

jenis ini.

36. XSS (Cross Site Scripting)

Teknik yang digunakan untuk menambahkan script pada sebuah website yang

akan dieksekusi oleh user lain pada browser user lain tersebut.

37. FUD (Full Undetectable)

Tidak dapat dideteksi oleh AV (Anti Virus) manapun.

38. Footprinting

Mencari rincian informasi terhadap sistemsistem untuk dijadikan sasaran,

mencakup pencarian informasi dengan search engine, whois, dan DNS zone

transfer.

39. Scanning

Terhadap sasaran tertentu dicari pintu masuk yang paling mungkin. Digunakan ping sweep dan port scan.

40. Enumeration

Telaah intensif terhadap sasaran, yang mencari user account absah,

network resource and share, dan aplikasi untuk mendapatkan mana yang

proteksinya lemah.

41. Gaining Access

Mendapatkan data lebih banyak lagi untuk mulai mencoba mengakses

sasaran. Meliputi mengintip dan merampas password, menebak password,

serta melakukan buffer overflow.

42. Escalating Privilege

Bila baru mendapatkan user password di tahap sebelumnya, di tahap ini

diusahakan mendapat privilese admin jaringan dengan password Cracking

atau exploit sejenis getadmin, sechole, atau lc_messages.

43. Pilfering

Proses pengumpulan informasi dimulai lagi untuk mengidentifikasi

mekanisme untuk mendapatkan akses ke trusted system. Mencakup evaluasi

trust dan pencarian cleartext password di regiatry, config file, dan

user data.

44. Covering Tracks

Begitu kontrol penuh terhadap system diperoleh, maka menutup jejak

menjadi prioritas.Meliputi membersihkan network log dan penggunaan hide

toolseperti macam-macam rootkit dan file streaming.

45. Creating Backdoors

Pintu belakang diciptakan pada berbagai bagian dari sistem untuk

memudahkan masuk kembali ke sistem ini dengan cara membentuk user

account palsu,menjadwalkan batch job, mengubah startup file, menanamkan

service pengendali jarak jauh serta monitoring tool, dan menggantikan

aplikasi dengan trojan.

46. Denial of Service

Bila semua usaha di atas gagal, penyerang dapat melumpuhkan sasaran

sebagai usaha terakhir. Meliputi SYN flood, teknik-teknik ICMP,

Supernuke, land/latierra, teardrop, bonk, newtear, trincoo, dan

lain-lain.

47. Back Orifice

software buatan kelompok hacker ( Cult of the Dead Cow ) yang digunakan

sebagai alat bantu untuk menemukan jalan masuk ke sebuah komputer dan

mengendalikannya dari jarak jauh (remote). Versi terakhir yang muncul

adalah Back Orifice 2000 yang mampu secara virtual mengendalikan sebuah

komputer lain dengan sistem operasi Windows. Untuk bisa menggunakannya

hacker harus melakukan langkah curang sedemikian rupa sehingga calon

korban menerima dan menjalankan Trojan horse (TH) dalam komputernya.TH

ini lazimnya diselipkan (attach file lewat email) dalam sebuah file yang

tidak berpenampilan jahat namun sebenarnya mengandung program Back

Orifice server tersembunyi di balik itu.

Kalau Back Orifice berhasil terinstall di komputer korban maka bisa

dipastikan hacker bisa melakukan banyak hal termasuk mengendalikan

(kontrol) komputer korban dari jauh. Dari hanya sekedar melihat,

menghapus, menambah file sampai merubah tampilan desktop bisa dilakukan

hacker pada komputer korbannya.

48. Black hat

kalau anda anggap www itu analogi wild - wild west maka anda tentu sudah

bisa menebak black hat ini ada di pihak yang jahat. Hacker black hat

ini juga biasa disebut sebagai "crackers” dengan kemampuan mencuri data

atau merusak sistem yang ada dalam komputer korban. Kelebihan black hat

adalah kemampuannya untuk menghilangkan jejak hingga tidak bisa dilacak

siapa sebenarnya pelaku serangan yang terjadi setelah tujuan tertentu

mereka terpenuhi.

49. Buffer overflow

ini adalah sebuah kelemahan yang mudah untuk ditemukan dan dimanfaatkan

oleh hacker dalam sebuah sistem. Aplikasi dan Operating System (OS)

menyimpan untuk sementara perintah yang mereka dapat di memori tertentu

yang biasa disebut buffer memory. Kalau OS atau program tidak bisa

dikode secara sempurna maka hacker bisa membuat komputer korban jadi

terganggu dengan mengirimkan perintah yang dibuat khusus yang membuat

gangguan jadi berlangsung lebih lama. Windows 95 paling rentan kalau

sudah berhadapan dengan serangan seperti buffer overflow yang banyak

dilancarkan lewat internet ini.

Saat ini serangan serupa sudah jarang dilancarkan pada sebuah komputer.

Namun terkadang hacker masih sering melakukannya untuk memperlambat

kinerja sebuah situs.

50. Denial-of-service attack

adalah sebuah istilah yang diberikan untuk upaya serangan dengan jalan

menurunkan kinerja sebuah web site dengan terus menerus mengulang

request ke server dari banyak sumber secara simultan. Serangan seperti

ini bertujuan membuat server korban jadi kuwalahan melayani request yang

terkirim dan berakhir dengan menghentikan aktivitas atau berhenti

dengan sendirinya karena tak mampu melayani request.

51. Exploit

ini merupakan sebuah ungkapan untuk keberadaan sebuah celah keamanan

dalam software yang berjalan di sebuah komputer. Lewat exploit inilah

peluang untuk melakukan serangan terbuka bagi hacker.

Setiap software atau sistem operasi baru dirilis maka pada saat yang

sama genderang perang ditabuh untuk memberi komando pada hacker mulai

mencari kelemahannya. Setiap ada kelemahan baru ditemukan oleh para

hacker maka pengumuman akan segera tersebar lewat beberapa media yang

menjadi forum komuniakasi mereka. Kebanyakan kabar tersebut akan

disebarkan di beberapa mailing list seperti CERT, BugTraq, Microsoft’s

security bulletins dan beberapa lagi lainnya. Dengan disebarkannya

penemuan tersebut pembuat software bisa mengupayakan penangkalnya.

Pemakai juga bisa jadi lebih waspada akan terjadinya serangan. Dalam

kebanyakan kasus yang terjadi biasanya pemakai software kurang waspada

akan kelemahan software yang dipakainya padahal kabar sudah disebar dan

penangkal sudah bisa didapat.

52. Firewall

adalah sebuah software program yang dipasang pada sebuah jaringan dan

bertugas menjadi penghalang bobolnya akses untuk kepentingan jahat

layaknya sebuah saringan. Semua aktivitas keluar dan masuk ke jaringan

harus melalui penyaringan ini hingga akses tertentu yang berbahaya bisa

dibatasi. Saringan ini juga bisa digunakan untuk mencegah adanya

pencurian data berharga dari dalam jaringan oleh pihak lain dari luar

jaringan.bisa digunakan untuk mencegah adanya pencurian data berharga

dari dalam jaringan oleh pihak lain dari luar jaringan.

53. Hacktivism

adalah aktivitas penyerangan oleh hacker yang dimotivasi oleh simpati

tertentu. Hal semacam ini muncul bila aktivis sosial maupun politik

menggabungkan kemampuan menyerang yang dimiliki dan menggunakannya untuk

kepentingan menarik simpati lebih besar atau unjuk rasa lewat internet.

54. Intrusion detection system (IDS)

sama seperti firewall IDS ini merupakan penghambat semua niat jahat yang

akan megganggu sebuah jaringan. Bedanya IDS ini lebih mau selangkah

dengan kemampuannya memberi peringatan kepada admin server saat terjadi

sebuah aktivitas tertentu yang tidak diinginkan admin sebagai penanggung

jawab. Selainmemberi peringatan dini IDS juga memberi beberapa alat

bantu untuk melacak jenis dan sumber aktivitas terlarang tersebut.

55. Root

istilah ini diadaptasi dari sitem UNIX dimana seorang pengguna bisa

memiliki hak pengendalian terbatas pada sebuah sistem. Hacker

menggunakan istilah ini untuk menggambarkan kemampuan mereka dalam

melancarkan serangan dan menguasai sistem korbannya.

56. Script kiddie

sebuah pola serangan yang sering dilancarkan oleh hacker pemula dengan

menggunakan alat bantu ringan yang bisa mereka dapatkan di banyak situs

hacker lainnya. Alat bantu yang biasanya berisi sederetan skrip

sederhana ini mereka gunakan untuk mendeface atau melancarkan DOS pada

korban yang memiliki expolit. Hacker dengan jam terbang yang lebih

tinggi biasanya mencibir hacker permula yang menggunakan metode ini

karena biasanya mereka hanya menggunakan tanpa tahu teknologi dan konsep

yang ada di balik pola serangan yang dilancarkan

57. Trojan horse

adalah sebuah aplikasi yang didesain untuk melakukan sebuah kecurangan

namun terselubung dengan kebaikkan. Biasanya metoda yang dipakai adalah

dengan menyelipkan (attach file lewat email) sebuah file tertentu yang

mengandung trojan horse namun dengan kemasan menarik. Kalau trojan horse

berhasil menginfeksi maka bisa dipastikan hacker bisa mendapat akses

tak terhingga ke komputer korban. Tiga jenis trojan horse yang popular

digunakan adalah Back Orifice, NetBus, dan SubSeven.

58. White hat

hacker dengan kategori ini cenderung lebih memanfaatkan pengetahuan

mereka untuk memuaskan rasa ingin tahu bagi intelektualita ketimbang

untuk perbuatan jahat yang merusak. Hacker seperti ini sangat anti

dengan perusakan sebuah sistem, pencurian data mauoun merusak kinerja

sebuah situs. Namun aktivitas mereka tetap saja menjadi tidak legal bila

mereka ingin menguji sebuah sistem milik orang lain yang dimana mereka

tidak memiliki otoritas untuk itu. Dalam aktivitasnya tidak jarang

mereka melakukan perusakan yang tidak disengaja seperti merubah atau

menghapus data yang ada. Kebanyakan hacker seperti ini bekerja secara

resmi diperusahaan tertentu sebagai programer, konsultan maupun admin

server.

59. Cain & Abel

Program Recovery Password sekaligus Pengendus Jaringan dari Massimiliano Montoro yang bisa didownload pada http://www.oxid.it/.

Cain & Abel mudah digunakan untuk pemula karena lebih enak dilihat

untuk mata pemula seperti saya. program Cain & Abel itu terdiri dari

dua buah program yang terpisah.

Cain = adalah program dengan tampilan pengendus yang sebenarnya dan

memang langsung dipasang saat anda selesai menginstal, dimana Abel, si

adik, adalah jenis trojan yang menjadi remote console pada mesin target,

dan tidak langsung diinstal karena otomatis jalan saat sang kakak

(cain) di jalankan.